Si crees que la ciberseguridad consiste simplemente en poner una contraseña difícil y rezar para que los rusos tengan mejores cosas que hacer, tienes el optimismo de un pasajero del Titanic presumiendo de que el barco es «insumergible». En este mundillo, si no tienes claros los conceptos fundamentales, estás construyendo tu infraestructura sobre arenas movedizas.

La Tríada CIA (Confidencialidad, Integridad y Disponibilidad) es el ABC de la seguridad de la información. Es ese taburete de tres patas sobre el que se apoya todo sistema seguro. Esa primera parte en cualquier curso de ciber que te aburre y te hace abandonar. Pero es importante, y mucho. Si una pata falla, el sistema se va al suelo y tú acabas explicando en LinkedIn por qué los datos de tus clientes están ahora en un foro de la Dark Web.

Pero cuidado, que el mundo ha cambiado. Hoy en día, con los Deepfakes, el teletrabajo y las firmas digitales, las tres patas se nos quedan cortas. Por eso vamos a hablar del Pentágono de la Seguridad, que añade dos dimensiones críticas en tu estrategia de seguridad digital.

Índice de contenidos

Confidencialidad (Confidentiality): El arte de que nadie meta las narices donde no le llaman

La confidencialidad (confidentiality) busca asegurar que la información solo sea accesible para las personas o sistemas autorizados. Punto. Si el becario de marketing puede leer las nóminas del CEO, tienes un problema de confidencialidad.

Para lograr esto, no basta con decir «por favor, no mires». Necesitamos herramientas de control de acceso (access control) y gestión de identidades y accesos (IAM). Porque claro, dejar tu base de datos expuesta a Internet sin contraseña es una opción, pero es como dejar las llaves de tu casa puestas por fuera y poner un cartel que diga «prohibido entrar si no eres el dueño». Spoiler: no funciona.

Herramientas clave para la Confidencialidad:

- Cifrado (Encryption): Tanto en reposo (at rest) como en tránsito (in transit). Si un atacante intercepta el mensaje pero está cifrado, lo único que verá será ruido.

- Autenticación multifactor (MFA): Y en general control de acceso. Porque una contraseña tipo

123456tiene la resistencia de una puerta de papel de fumar. Y aunque sea más robusta, el doble factor es importante. - Principio de mínimo privilegio (Least Privilege): Dale a cada usuario solo lo que necesita para trabajar. Ni un bit más.

Integridad (Integrity): Si el dato cambia, tu confianza también

La integridad (integrity) garantiza que la información es precisa, completa y que no ha sido modificada de forma no autorizada. Imagina que envías una transferencia bancaria de 10€ a tu madre y un atacante intercepta el paquete y le añade un par de ceros extra. El mensaje llegó (confidencialidad mantenida, quizás), el servidor estaba activo (disponibilidad), pero la integridad ha volado por la ventana… y tu cuenta bancaria también.

La pérdida de integridad puede ser accidental (un error de disco o un «bit rot») o maliciosa. Para combatir esto, usamos las funciones hash (hashing). Un hash es básicamente una «huella digital» de un archivo. Si cambias un solo punto en un documento de 500 páginas, el hash resultante será completamente distinto.

“Un sistema sin controles de integridad es como una receta de cocina escrita a lápiz: cualquiera puede entrar, borrar ‘azúcar’ y poner ‘cianuro’, y tú te darás cuenta cuando ya sea tarde.”

Si quieres saber cómo funcionan matemáticamente estas huellas digitales, pásate por nuestro artículo sobre qué es el hashing y para qué sirve.

Disponibilidad (Availability): De nada sirve un búnker si no puedes abrir la puerta

La disponibilidad (availability) asegura que los sistemas y los datos estén listos para ser usados cuando se necesiten. Un servidor apagado es, técnicamente, el sistema más seguro del mundo: nadie puede hackearlo, nadie puede robar sus datos. El problema es que tampoco sirve para nada.

Los enemigos naturales de la disponibilidad son los fallos de hardware, los desastres naturales y, por supuesto, los ataques de denegación de servicio (DDoS). Un ataque DDoS es como si mil personas intentaran entrar a la vez por la puerta de una tienda pequeña: al final, el cliente legítimo se queda fuera.

¿Cómo mantenemos el chiringuito abierto?

- Redundancia: No tengas un solo servidor. Ten dos, tres o diez. Si uno muere, el otro toma el relevo (failover).

- Backups: Pero no de cualquier manera. Usa la regla 3-2-1 (lo mínimo hoy en día relativo a copias de seguridad).

- Protección específica: Implementar soluciones para mitigar ataques DDoS es fundamental si no quieres que un script-kiddie de 14 años tire tu plataforma de e-commerce en plena campaña de Navidad.

El Bonus Track: Subiendo de nivel con el Pentágono de la Seguridad

A veces, la Tríada CIA se nos queda algo corta para explicar las sutilezas de los sistemas modernos. Por eso, muchos expertos (y organizaciones como el NIST) prefieren hablar de cinco pilares. Vamos a añadir las dos dimensiones que faltan para completar el Pentágono de la Seguridad.

Autenticidad (Authenticity)

Mientras que la confidencialidad se asegura de que solo «los autorizados» vean el dato, la autenticidad (authenticity) se asegura de que el origen del dato es quien dice ser. No basta con que el mensaje esté cifrado; necesito saber que el remitente es mi jefe y no un atacante realizando un ataque de suplantación de identidad (spoofing). En un mundo lleno de correos de «Phishing» perfectamente redactados, la autenticidad es tu escudo contra la ingeniería social.

No Repudio (Non-repudiation)

Este es el término favorito de los abogados y auditores. El no repudio (non-repudiation) garantiza que quien envió o firmó algo no pueda negar haberlo hecho más tarde. Se basa en el uso de criptografía asimétrica y firmas digitales.

Si compras un dominio o firmas un contrato digitalmente, el sistema debe ser capaz de demostrar ante un juez que fuiste tú y solo tú quien pulsó el botón. Sin esto, el comercio electrónico sería un caos de «yo no compré eso, fue un hacker». Si quieres dominar esta parte técnica, revisa qué es la firma digital y cómo funciona.

Ejemplo práctico: Verificando la Integridad con Python

Imagina que te descargas un binario crítico para tu servidor. Antes de ejecutarlo (lo cual sería una temeridad si no sabes de dónde viene), deberías verificar su integridad. Aquí tienes un pequeño script en Python que puedes usar para calcular el SHA-256 de cualquier archivo y compararlo con el valor oficial del desarrollador.

Si el hash que devuelve este script no coincide ni en una letra con el que proporciona el autor, borra el archivo. Alguien lo ha modificado o la descarga ha fallado catastróficamente.

import hashlib

def calculate_sha256(file_path):

sha256_hash = hashlib.sha256()

try:

with open(file_path, "rb") as f:

# Leemos en bloques para no saturar la RAM con archivos grandes

for byte_block in iter(lambda: f.read(4096), b""):

sha256_hash.update(byte_block)

return sha256_hash.hexdigest()

except FileNotFoundError:

return "Error: Archivo no encontrado."

# Uso del script

archivo = "actualizacion_critica.exe"

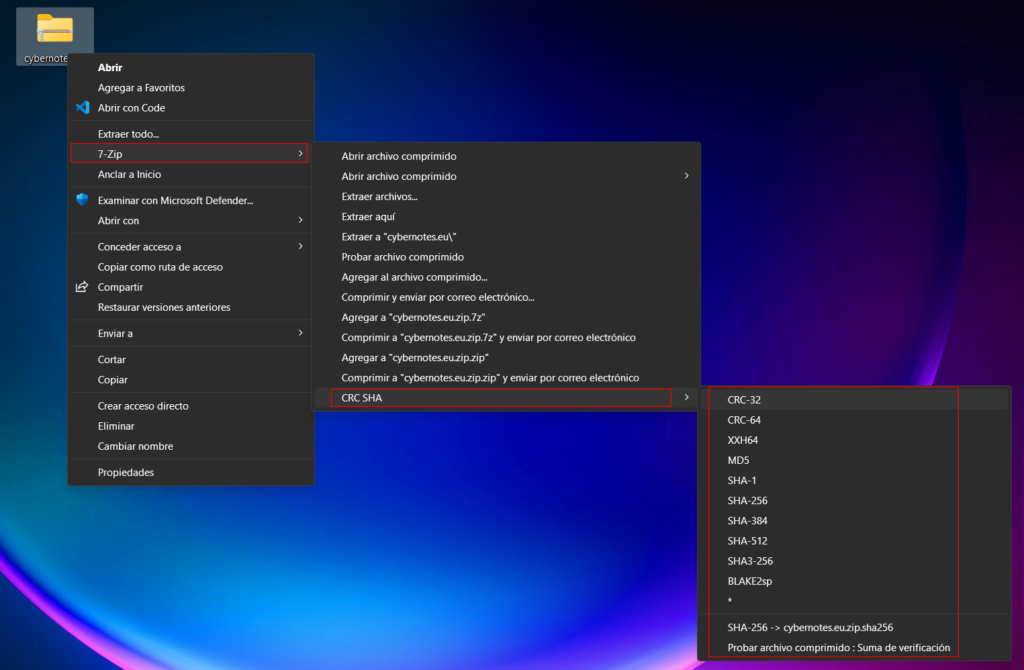

print(f"El hash SHA-256 de {archivo} es: {calculate_sha256(archivo)}")Si, con 7zip también lo puedes hacer en un pis-pas, pero está bonito este bloque de código, ¿verdad?

Checklist: ¿Está tu infraestructura equilibrada?

Usa esta lista para evaluar si estás descuidando algún pilar del Pentágono:

- Confidencialidad: ¿Están todos los datos sensibles cifrados en reposo (AES-256) y en tránsito (TLS 1.3)?

- Integridad: ¿Utilizas firmas digitales o sumas de comprobación (checksums) para verificar las actualizaciones de software?

- Disponibilidad: ¿Has probado tu plan de recuperación ante desastres (DRP) en los últimos 6 meses o es solo un PDF decorativo? ¿Cómo? ¿Que no tienes? Uff.

- Autenticidad: ¿Es obligatorio el MFA para todos los usuarios, especialmente para los administradores?

- No Repudio: ¿Tus registros de auditoría (logs) están protegidos contra escritura para que nadie pueda borrar sus huellas?

Conclusión: Sé el guardián, no la víctima

La Tríada CIA no es un concepto teórico para aprobar exámenes; es la diferencia entre tener una empresa funcional o tener que llamar a tu abogado porque has perdido los datos de 50.000 clientes. Entender cómo equilibrar la confidencialidad, la integridad y la disponibilidad es un arte. Si te pasas con la confidencialidad, el sistema será tan difícil de usar que la disponibilidad sufrirá. Si priorizas la disponibilidad por encima de todo, acabarás dejando puertas abiertas que no deberían existir.

Y recuerda: en el momento en que añades la autenticidad y el no repudio, dejas de ser un aficionado que pone parches y te conviertes en un profesional que diseña arquitecturas resilientes.

Como recomendación externa, para estar siempre al día con los estándares de la industria, te sugiero revisar periódicamente las publicaciones del NIST (National Institute of Standards and Technology), que son básicamente la Biblia de lo que estamos hablando aquí, aunque a veces haya controversia en sus publicaciones.

Mantén tus sistemas parcheados, tus hashes verificados y tus copias de seguridad al día. Porque en ciberseguridad, no se trata de si te van a atacar, sino de cuándo. Y cuando ocurra, mejor que tu taburete tenga todas las patas bien firmes… o que tu pentágono sea de acero reforzado.