El modelo OSI no solo es solo un concepto aburrido que inventaron en los años 80 para torturar a estudiantes de ingeniería. En el mundo real de la ciberseguridad, entender el modelo OSI puede ser la diferencia entre saber dónde está el incendio y estar echándole agua a una sartén con aceite hirviendo.

Imagina que intentas diagnosticar por qué no funciona una aplicación. Si no conoces las capas, podrías estar revisando el código de Java (Capa 7) cuando, en realidad, un compañero ha tropezado con el cable de red en el CPD (Capa 1). Saber en qué capa trabajas es saber qué herramientas usar y qué riesgos afrontar. Un atacante con acceso a tu red local no usa las mismas técnicas que uno que intenta explotar tu base de datos desde Corea del Norte.

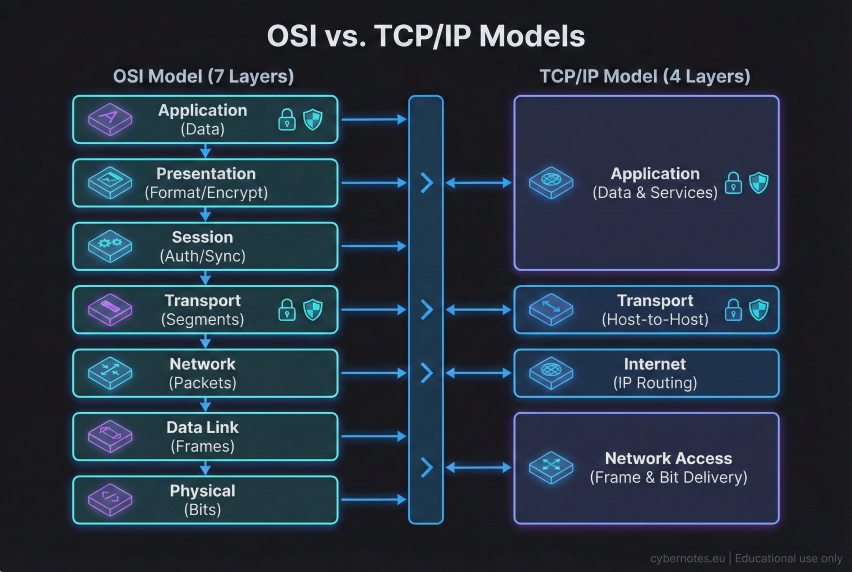

En este artículo, vamos a destripar el famoso «sándwich» de 7 capas del modelo OSI, compararlo con el modelo práctico TCP/IP y, lo más importante, entender por qué cada capa es un frente de batalla distinto en tu estrategia de defensa.

Índice de contenidos

Las 7 Capas del Modelo OSI: Un servicio de mensajería con demasiadas reglas

El modelo de interconexión de sistemas abiertos (Open Systems Interconnection) es una jerarquía. Cada capa le da un servicio a la de arriba y confía en la de abajo. Si la de abajo falla, el resto se desmorona como un castillo de naipes en un vendaval.

Capa 1: Física (Physical) – Los cables y los «chispazos»

Aquí no hay bits, hay voltios, fotones o sondas de radio. Es el cable de fibra óptica, el cobre del Ethernet o la señal Wi-Fi.

- En el día a día: Es el cartero físicamente caminando hacia tu casa. Si cortan la carretera, no hay carta.

- Riesgo de seguridad: Corte de cables, interferencias (jamming) o el clásico «pinchar» un cable para escuchar lo que pasa.

- Moraleja: Si alguien tiene acceso físico a tus equipos, ya no es tu equipo.

Capa 2: Enlace de datos (Data Link) – La matrícula de tu tarjeta de red

Aquí es donde aparecen las direcciones MAC (Media Access Control). El objetivo es que dos dispositivos conectados al mismo «trozo de cable» (o switch) se entiendan. Se organizan los datos en tramas (frames).

- En el día a día: Es como el número de portal de tu calle. Solo sirve para que el cartero sepa en qué puerta dejar el sobre una vez que ya está en tu barrio.

- Riesgo de seguridad: Aquí es donde viven los peligrosos ataques de qué es un sniffer y el envenenamiento de ARP (ARP Poisoning). Si un atacante convence a tu switch de que él es el router, toda tu información pasará por sus manos.

Capa 3: Red (Network) – El GPS de Internet (IP)

Aquí es donde la cosa se pone seria. Hablamos de direcciones IP y de enrutadores (routers). La Capa 3 se encarga de que un paquete llegue de Madrid a Tokyo saltando por mil nodos distintos. Los datos aquí se llaman paquetes (packets).

- En el día a día: Es el código postal y la ciudad en el sobre.

- Riesgo de seguridad: La suplantación de IP (IP Spoofing) o los ataques de denegación de servicio. Para proteger esta capa, necesitas configurar bien tus firewalls y entender cómo funcionan, filtrando quién puede entrar y quién no basándote en su origen.

Capa 4: Transporte (Transport) – ¿Lo enviamos con acuse de recibo?

Esta capa decide cómo se envían los datos. ¿Necesitas que lleguen todos perfectamente ordenados? Usas TCP. ¿Te da igual si se pierde alguno porque prefieres velocidad (como en un streaming)? Usas UDP.

- Analogía: TCP es un burofax (tienes que firmar que lo recibiste). UDP es como lanzar folletos desde una avioneta; algunos llegarán al suelo, otros se los llevará el viento.

- Seguridad: Los ataques SYN Flood intentan dejar al servidor «esperando una respuesta» que nunca llega hasta que se bloquea. Es vital entender la diferencia entre el protocolo TCP vs UDP para saber qué puertos cerrar.

Capa 5, 6 y 7: El «Trío de Aplicación» – El software toma el control

Aunque el modelo OSI las separa, en la práctica suelen ir de la mano:

- Capa 5 (Sesión): Mantiene la conexión abierta mientras hablas. Si se corta el Wi-Fi y vuelves a conectar sin perder tu login, la Capa 5 hizo su magia.

- Capa 6 (Presentación): El traductor. Se encarga del cifrado (como TLS/SSL) y de que los formatos (JPEG, ASCII) sean legibles.

- Capa 7 (Aplicación): Lo que ves. El navegador (HTTP), el correo (SMTP) o la transferencia de archivos (FTP).

- Riesgo: Aquí ocurren los ataques más «inteligentes»: inyecciones SQL, Cross-Site Scripting (XSS) o ataques DDoS de capa 7, que simulan ser usuarios legítimos para tumbar la web.

La regla nemotécnica que me sirvió en los exámenes de certificación:

«All People Seems To Need Data Processing»

Modelo TCP/IP: Donde la teoría se mancha las manos

Mientras que OSI es un modelo conceptual de 7 niveles, el modelo TCP/IP es el que realmente implementa Internet. Es más pragmático, como un mecánico que pasa de manuales y va directo a la llave inglesa. Solo tiene 4 capas:

| Capa TCP/IP | Capas OSI equivalentes | ¿Qué hace? |

| Acceso a Red | 1 (Física) y 2 (Enlace) | Maneja el hardware y las direcciones MAC. |

| Internet | 3 (Red) | El reino del protocolo IP. Enrutamiento puro. |

| Transporte | 4 (Transporte) | TCP y UDP. Control de flujo y errores. |

| Aplicación | 5, 6 y 7 | Todo lo que el usuario toca (HTTP, DNS, SSH). |

¿Por qué importa esta diferencia? Porque el modelo TCP/IP es más «relajado». Por ejemplo, no le importa tanto la diferencia entre «presentación» y «aplicación». Si usas HTTPS, el cifrado ocurre dentro de la capa de aplicación para TCP/IP, mientras que OSI diría que es Capa 6. En el mundo real, si hablas con un administrador de sistemas, hablará en términos de TCP/IP, pero si hablas con un arquitecto de seguridad, usará OSI para ser más preciso.

¿Por qué la ciberseguridad vive obsesionada con estas capas?

La ciberseguridad moderna se basa en el concepto de defensa en profundidad (defense in depth). Si solo tienes un firewall de Capa 3, eres como alguien que pone una puerta blindada pero deja las ventanas de cristal simple.

Conocer las capas te permite aplicar controles específicos:

- Seguridad en Capa 1: Tienes el nuevo modelo de Terminator patrullando el centro de datos. Nadie se atreverá a «pinchar» cable.

- Seguridad en Capa 2: Usar Port Security en los switches para que nadie conecte un portátil no autorizado.

- Seguridad en Capa 3/4: Listas de control de acceso (ACL) en routers para bloquear IPs maliciosas.

- Seguridad en Capa 7: Un WAF (Web Application Firewall) que inspeccione si el tráfico HTTP lleva intentos de hackeo.

Anatomía de un ataque: ¿En qué capa te están golpeando?

Para aterrizar esto, veamos un caso real. Imagina que tu empresa sufre una caída de servicio:

- Escenario A: Los usuarios no pueden entrar porque hay millones de peticiones «basura» saturando el ancho de banda. Ataque de Capa 3/4 (Volumétrico). Necesitas que tu proveedor de internet filtre ese tráfico.

- Escenario B: El servidor web funciona perfecto, pero un atacante ha enviado un comando especial que hace que la base de datos borre todo. Ataque de Capa 7 (Aplicación). Tu firewall tradicional no vio nada raro porque el tráfico era «HTTP legal». Aquí necesitabas validación de entrada en el código.

- Escenario C: Un atacante en la misma oficina está desviando el tráfico de los demás hacia su equipo. Ataque de Capa 2 (Man-in-the-Middle). Aquí el problema es la confianza ciega en tu red local.

Ejemplo Práctico: ¿Qué pasa cuando escribes «google.com»?

Vamos a ver el viaje de los datos a través de las capas (encapsulación):

- Aplicación (C7): Escribes la URL. El navegador genera una petición HTTP GET.

- Transporte (C4): Se elige TCP. Se le asigna un puerto de origen (ej. 54321) y uno de destino (443 para HTTPS).

- Red (C3): Se le añade tu IP de origen y la IP de Google. Ahora es un paquete.

- Enlace (C2): Se le añade la dirección MAC de tu tarjeta de red y la de tu router (el siguiente salto). Ahora es una trama.

- Física (C1): Todo se traduce a impulsos eléctricos o luz y sale por el cable.

Al llegar a Google, el proceso se invierte (desencapsulación). Si falta una pieza del puzzle en cualquier capa, la comunicación muere.

Checklist: Cómo blindar tu «cebolla» de red

Si quieres dormir un poco más tranquilo (aunque en ciberseguridad eso es un mito), revisa estos puntos:

- Capa 1: ¿Están los racks de servidores bajo llave? ¿Hay puertos de red en la pared de la sala de espera que cualquiera pueda usar?

- Capa 2: ¿Tienes activado el filtrado de direcciones MAC o protocolos como 802.1X para autenticar dispositivos?

- Capa 3: ¿Tu firewall bloquea por defecto todo lo que no sea estrictamente necesario?

- Capa 4: ¿Has cerrado los puertos TCP/UDP que no se usan? (Adiós a ese Telnet olvidado de 1995).

- Capa 7: ¿Utilizas HTTPS siempre? ¿Tienes un WAF protegiendo tus formularios?

Conclusión: Sin un modelo, solo estás dando palos de ciego

El modelo OSI no es una reliquia académica; es el lenguaje universal que nos permite entender dónde fallan las cosas. Si alguien te dice «tenemos un problema en la capa 8», lo que te está diciendo es que el problema es el usuario.

En definitiva, entender cómo se apilan los protocolos te da el superpoder de la visibilidad. Ya no ves «el internet no funciona», ves «tenemos una pérdida de paquetes en el segmento de red debido a una saturación en la capa de transporte». Suena mucho más profesional y, sobre todo, te permite solucionar el problema antes de que el jefe empiece a sudar frío.

Para profundizar en herramientas profesionales de análisis de estas capas, te recomiendo echar un vistazo a la documentación oficial de Wireshark, la herramienta estándar para «ver», literalmente, lo que pasa en cada capa de tu red.