Admitámoslo: recordar contraseñas es una tortura china moderna. Entre el correo, el CRM, el Slack, la herramienta de diseño y esa plataforma de gestión que nadie sabe usar pero todos tienen, nuestra memoria está al borde del colapso. Aquí es donde entra el Single Sign-On (SSO) como el salvador de nuestra cordura, prometiendo que con una sola contraseña (y un poco de fe) podremos acceder a todo nuestro ecosistema digital.

Pero claro, en ciberseguridad no hay comida gratis. Implementar un sistema de identidad centralizada es, en esencia, poner todos tus huevos en una sola cesta. Y si esa cesta tiene un agujero o el que la lleva se tropieza, no solo pierdes un huevo: te quedas sin tortilla para toda la empresa.

En este artículo vamos a desgranar por qué el SSO es la mejor y, a la vez, la más peligrosa herramienta en tu arsenal de Gestión de Identidades y Accesos (IAM – Identity and Access Management).

Índice de contenidos

El lado brillante: Por qué tu equipo de IT ama el SSO

Si le preguntas a un administrador de sistemas qué prefiere, si gestionar 50 bases de datos de usuarios distintas o un solo panel centralizado, la respuesta puede ser evidente. El SSO no es solo comodidad para el usuario; es una decisión estratégica.

Adiós a la «Fatiga de contraseñas» (Password Fatigue)

Cuando obligas a un empleado a memorizar 20 contraseñas complejas, lo que obtienes no es seguridad, sino un festival de post-its pegados al monitor o archivos contraseñas.txt en el escritorio. El SSO elimina esta fatiga de contraseñas, permitiendo que el usuario se centre en proteger una única «llave maestra» con la robustez necesaria.

Reducción drástica del Shadow IT

El Shadow IT (el uso de aplicaciones no autorizadas por el departamento de IT) florece cuando los procesos oficiales son farragosos. Si el acceso a las herramientas corporativas es fluido mediante SSO, es menos probable que los empleados busquen alternativas externas «más fáciles» que escapen al control de seguridad.

Aprovisionamiento y desaprovisionamiento (Provisioning/Deprovisioning)

Imagina que un empleado deja la empresa (por el motivo que sea, pero ya no estará). Sin SSO, tendrías que ir aplicación por aplicación cerrando accesos. Con un sistema centralizado, haces un clic y, boom, acceso revocado en todo el ecosistema. Es la diferencia entre apagar las luces una a una o bajar el interruptor general de la casa.

El lado oscuro: Cuando una sola llave abre demasiadas puerta

Aquí es donde entra el sarcasmo, porque la realidad duele. Un atacante que comprometa una cuenta SSO no ha entrado en un pasillo; ha entrado en el centro de mando.

El Punto Único de Fallo (SPOF – Single Point of Failure)

Si tu Proveedor de Identidad (IdP – Identity Provider), como Okta, Azure AD (Entra ID) o Google Cloud Identity, cae o es vulnerado, toda tu empresa se queda a oscuras. O peor: si un atacante roba las credenciales de un usuario con privilegios elevados, tiene barra libre.

Secuestro de sesión (Session Hijacking) y robo de tokens

En el mundo del SSO, no siempre se intercambian contraseñas. Se intercambian tokens. Si un atacante logra interceptar un token de sesión válido, puede saltarse la autenticación por completo. Es como si alguien te robara la pulsera «VIP» de un festival: el portero no te pedirá el DNI, solo mirará la pulsera y te dejará pasar.

Escalada de privilegios (Privilege Escalation)

Si la configuración de los grupos y roles en el IdP es descuidada, un usuario que solo debería ver las nóminas podría acabar con acceso al panel de administración de los servidores de producción. La separación de privilegios (privilege separation) debe ser quirúrgica, o el SSO se convertirá en una autopista para el movimiento lateral del atacante.

Protocolos que mueven el mundo: SAML 2.0 vs. OIDC

No te asustes por las siglas; vamos a explicarlas con una analogía que hasta tu cuñado entendería en una cena de Navidad. Haremos un artículo hablando de cada uno. (Si me apetece, no es el tema que más me entusiasme).

| Protocolo | ¿Qué es? | Analogía |

|---|---|---|

| SAML (Security Assertion Markup Language) | Basado en XML. Estándar maduro y muy robusto, ampliamente usado en entornos corporativos para SSO y federación de identidades entre organizaciones. | Como un pasaporte corporativo: pesado, muy formal y extremadamente fiable para controles entre grandes organizaciones. |

| OIDC (OpenID Connect sobre OAuth 2.x) | Basado en JSON y construido sobre OAuth 2.0, aplicando buenas prácticas modernas alineadas con OAuth 2.1. Ligero y diseñado para web, móviles, APIs y entornos cloud. | Como una credencial digital moderna: rápida, flexible y fácil de validar en ecosistemas cloud y móviles. |

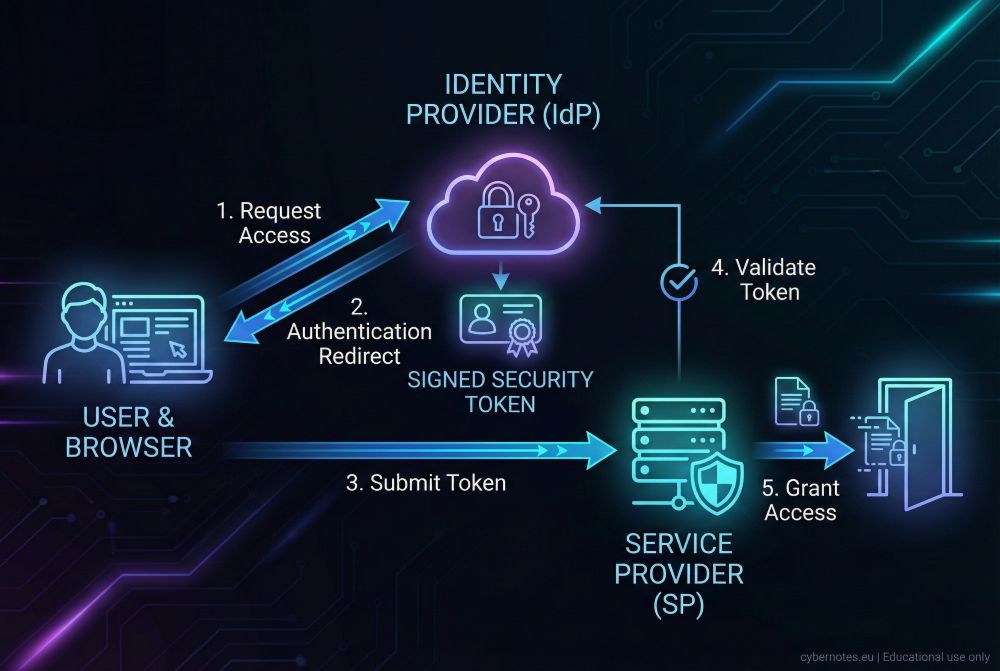

En el SSO, el flujo suele ser:

- El usuario intenta entrar en una aplicación (Service Provider – SP).

- La aplicación le dice: «No te conozco, ve a hablar con el Jefe (IdP)».

- El usuario se identifica ante el IdP.

- El IdP le da una nota firmada que dice: «Este tío es quien dice ser».

- El usuario le da la nota a la aplicación y entra.

Si la «firma» de esa nota (la firma digital del token) no se valida correctamente, el atacante puede falsificar sus propias notas. Esto es lo que ocurrió en ataques famosos como el de Golden SAML.

Caso práctico: El desastre de la «Configuración por defecto»

Imagina a «Seguritos S.A.». Implementan SSO para que sus empleados usen Slack y Jira. Por pereza, no activan el Autenticación Multifactor (MFA – Multi-Factor Authentication) porque «a los usuarios les molesta».

Un atacante hace un phishing dirigido al director financiero. Consigue su contraseña. Como hay SSO sin MFA, el atacante ahora tiene:

- Acceso al correo (para resetear otras contraseñas).

- Acceso al Slack (para engañar a otros empleados pidiendo archivos confidenciales).

- Acceso al CRM (para descargar la base de datos de clientes).

Lección: El SSO sin MFA es como poner una puerta blindada de 5.000 euros… y dejar la llave puesta por fuera porque te da pereza sacarla del bolsillo. Para evitar estos sustos en plataformas como WordPress, es vital aplicar un hardening básico de identidad que limite los vectores de ataque, uno de ellos es habilitar el MFA para cuentas con altos privilegios.

Checklist de supervivencia para implementar SSO en 2026

Si vas a centralizar la identidad, hazlo con criterio. No seas el «bouncer» que deja pasar a todos los que le sonríen.

- MFA Obligatorio: Si no usas MFA, no estás haciendo seguridad, estás jugando a la lotería. Y siempre toca.

- Principios de Mínimo Privilegio (Least Privilege): El usuario solo debe ver las apps que necesita para trabajar. Nada de «acceso total para todos por si acaso».

- Monitoreo de Logins Inusuales: Si un empleado que vive en Madrid se loguea desde Corea del Norte a las 3 AM, quizás deberías hacer sonar alguna alarma.

- Revisión de Confianza (Trust Relationships): Revisa periódicamente qué aplicaciones tienen permiso para hablar con tu IdP. El Shadow SSO (apps viejas que nadie usa pero siguen conectadas) es un riesgo real.

- Plan de Contingencia: ¿Qué pasa si el IdP cae? Ten un método de acceso de emergencia (Break-glass accounts) guardado bajo siete llaves.

Conclusión: Centralizar no es simplificar la seguridad

El Single Sign-On (SSO) es una herramienta magnífica para mejorar la productividad y el control, pero exige una responsabilidad proporcional a su poder. No es una solución de «configurar y olvidar».

Requiere una vigilancia constante de los tokens, una configuración estricta de los protocolos (SAML/OIDC) y, sobre todo, una cultura de Confianza Cero (Zero Trust) donde, aunque hayas entrado con la llave maestra, se te siga vigilando dentro de la casa.

Implementar SSO sin las capas de protección adecuadas es como poner un candado de alta seguridad en una puerta de cartón. Al final, la comodidad del usuario no puede ser la excusa para dejar la infraestructura en manos del azar o de un atacante con un poco de ingenio.